Snowflake Proxy Setup

Inhaltsverzeichnis

Hey, wäre es nicht ein ziemlich cooles Bastelprojekt, um mal in die Linux-Server-Welt einzutauchen, etwas auf der Konsole zu hacken und gleichzeitig noch was für Free Speech und gegen Zensur zu machen?

Wir mieten uns einen günstigen kleinen Server im Internet und geben damit Menschen die Möglichkeit, das Internet zu nutzen, obwohl das Regime in anderen Ländern genau das versucht zu zensieren.

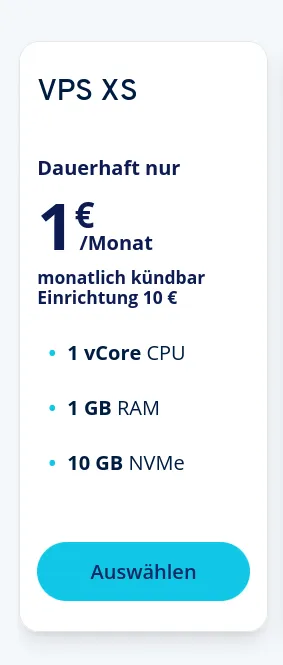

Wir brauchen dafür nur 1€ pro Monat und einige wenige Befehle.

Der Server

Jetzt sollten wir einmal den Bestellprozess durchlaufen. Egal ob bei Strato oder IONOS (die gehören übrigens beide zum selben Konzern, United Internet), du kriegst oft VPS für einen schmalen Taler (ca. 1€). Klick dir einen Account und bestell den kleinsten VPS.

Sobald der Server bereitsteht, stürzen wir uns aber nicht sofort ins Terminal. Wir nutzen erst die Werkzeuge, die uns der Anbieter im Browser gibt.

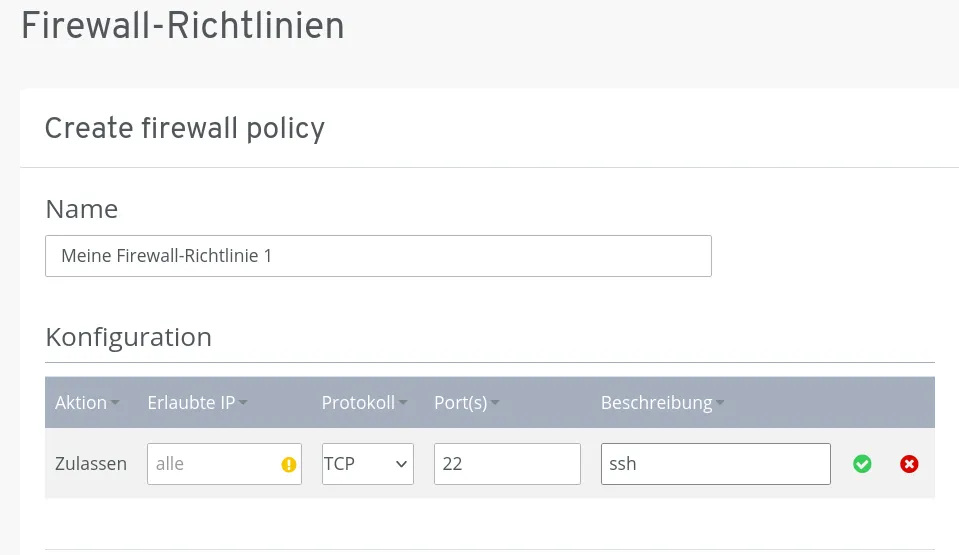

Firewall im Browser

Bevor der Server “nackt” im Netz steht, konfigurieren wir im Cloud-Panel des Anbieters (z.B. IONOS Dashboard) die Firewall. Wir löschen alle Regeln und erstellen nur eine einzige Regel:

- Protokoll: TCP

- Port: 22 (SSH)

- Aktion: Erlauben

Der erste Kontakt

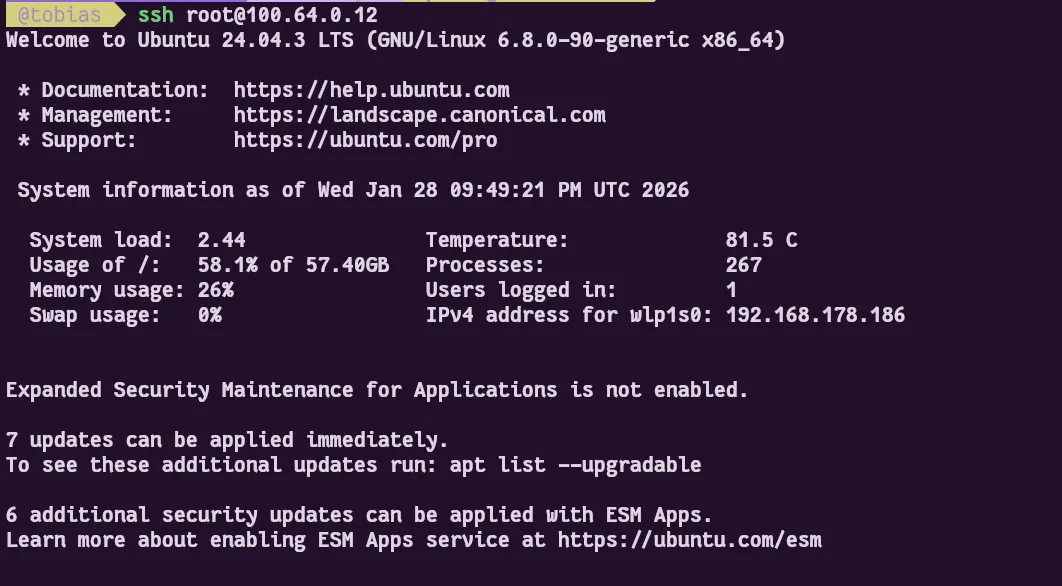

Wir nutzen jetzt das Terminal auf deinem Computer (PowerShell unter Windows, Terminal unter macOS/Linux). Keine Sorge, das ist kein Hexenwerk. Statt der hakeligen Web-Konsole nutzen wir direkt SSH, da kann man nämlich vernünftig Text einfügen.

Schnapp dir deine Server-IP und das Initial-Passwort aus dem Dashboard und gib folgendes ein:

ssh root@deine-ip-adresseWenn er fragt “Are you sure you want to continue connecting?”, tippe yes.

Dann fragt er nach dem Passwort. Wichtig: Linux zeigt beim Passwort-Tippen keine Sternchen an. Tippe es einfach blind und drücke Enter.

Jetzt bist du “drin”. Dein Terminal steuert nun den Server.

Updates

Einmal drin, bringen wir das System auf den neuesten Stand. Das ist Pflicht.

apt update && apt upgrade -ySSH Keys (Nie wieder Passwörter!)

Jetzt kommt der wichtigste Teil für deine Sicherheit und Bequemlichkeit. Wir ersetzen das unsichere Passwort durch einen kryptografischen Schlüssel. Das funktioniert wie ein echter Schlüssel: Nur wer ihn hat (dein PC), kommt rein.

Lass das Terminal mit dem Server kurz offen und öffne ein zweites, neues Terminal-Fenster auf deinem PC. Wir generieren den Schlüssel lokal bei dir.

Für Windows Nutzer (PowerShell)

- Drücke die

Windows-Taste, tippePowerShellund öffne sie. - Gib diesen Befehl ein und drücke Enter:

ssh-keygen -t ed25519 - Bestätige die Fragen einfach immer mit

Enter(kein Passwort für den Key setzen, ist einfacher für den Anfang). - Jetzt lassen wir uns den “öffentlichen” Teil des Schlüssels anzeigen, den wir gleich brauchen:

Kopiere die Zeile, die mitGet-Content $env:USERPROFILE\.ssh\id_ed25519.pubssh-ed25519anfängt.

Für Mac und Linux Nutzer

- Öffne dein lokales Terminal.

- Generiere den Key:

ssh-keygen -t ed25519 - Alles mit Enter bestätigen.

- Key anzeigen:

Kopiere die Zeile, die ausgegeben wird.cat ~/.ssh/id_ed25519.pub

Schlüssel einbauen

Wechsle zurück in das erste Terminal-Fenster, wo du mit dem Server verbunden bist.

- Ordner erstellen:

mkdir -p ~/.ssh - Datei öffnen:

nano ~/.ssh/authorized_keys - Einfügen: Füge jetzt den Key, den du eben kopiert hast, hier ein.

- Windows: Ein Rechtsklick ins Fenster fügt meistens ein.

- Mac/Linux:

Cmd+VoderCtrl+Shift+V.

- Speichern: Drücke

Strg + O, dannEnter. - Beenden: Drücke

Strg + X.

Damit die Rechte stimmen:

chmod 600 ~/.ssh/authorized_keysTest & Passwort deaktivieren

Tippe exit oder schließe das Server-Fenster, um die Verbindung zu trennen.

Verbinde dich jetzt neu:

ssh root@deine-server-ipWenn du jetzt ohne Passwort-Abfrage eingeloggt wirst: Glückwunsch! Der Schlüssel passt.

Jetzt machen wir die Tür hinter uns zu, damit niemand mehr mit Passwörtern probieren kann reinzukommen (das verhindert Brute-Force-Attacken).

nano /etc/ssh/sshd_configSuche diese Zeilen (nutze Strg + W zum Suchen) und ändere sie so ab:

PasswordAuthentication no

PermitRootLogin prohibit-passwordSpeichern (Strg+O, Enter) und Raus (Strg+X).

Dienst neu laden:

systemctl restart sshAutomatische Updates

Damit wir uns nicht ständig kümmern müssen, sollen Sicherheitsupdates automatisch laufen.

apt install unattended-upgrades

dpkg-reconfigure -plow unattended-upgradesWähle hier “Ja” bzw. “Yes”.

Docker Installation

Jetzt wo das Fundament steht, brauchen wir Docker. Das ist der einfachste Weg, Snowflake laufen zu lassen, da wir uns nicht um Abhängigkeiten kümmern müssen.

apt install curl

curl -fsSL https://get.docker.com -o get-docker.sh

sh get-docker.shSnowflake Proxy starten

Snowflake ist genial einfach. Es fungiert als Brücke für Tor-Nutzer, deren direkter Zugang blockiert ist.

Wir laden die Docker-Compose Konfiguration vom Tor Project herunter:

wget -O docker-compose.yml https://gitlab.torproject.org/tpo/anti-censorship/pluggable-transports/snowflake/-/raw/main/docker-compose.yml?ref_type=headsUnd starten das Ganze:

docker compose up -dFertig. Wirklich.

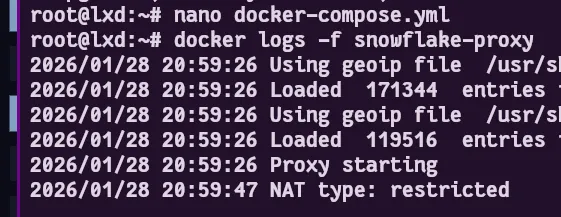

Du kannst prüfen ob es läuft:

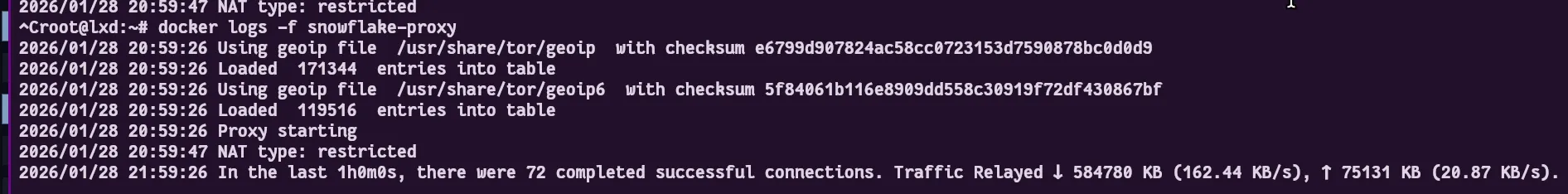

docker logs -f snowflake-proxy

Du wirst anfangs Ausgaben wie diese sehen:

2026/01/28 20:59:26 Using geoip file /usr/share/tor/geoip with checksum ...

2026/01/28 20:59:26 Loaded 171344 entries into table

2026/01/28 20:59:26 Proxy starting

2026/01/28 20:59:47 NAT type: restrictedLass dich von NAT type: restricted nicht verunsichern! Das ist völlig normal und bedeutet nur, dass dein Server hinter einer Firewall steht. Es funktioniert trotzdem.

Geduld ist jetzt gefragt: Es kann bis zu einer Stunde dauern, bis du die ersten Statistiken siehst. Das sieht dann im Log so aus:

2026/01/28 21:59:26 In the last 1h0m0s, there were 72 completed successful connections. Traffic Relayed ↓ 584780 KB (162.44 KB/s), ↑ 75131 KB (20.87 KB/s).

Wenn du diese Zeile siehst: Glückwunsch! Du hilfst jetzt aktiv Menschen, Zensur zu umgehen.

Bonus: Auto-Update für den Container

In der docker-compose.yml, die wir geladen haben, ist Watchtower konfiguriert. Das sorgt dafür, dass sich der Snowflake-Container selbst aktualisiert. Wenn du docker compose ps eingibst und einen container namens watchtower siehst: Perfekt. Zurücklehnen und gut fühlen.